La sicurezza di computer e smartphone è in costante miglioramento. Sebbene le tecnologie odierne siano relativamente sicure e Apple cerchi di correggere immediatamente le violazioni della sicurezza nella maggior parte dei casi, non è ancora possibile garantire che il tuo dispositivo non venga violato. Gli aggressori possono utilizzare diversi metodi per farlo, il più delle volte facendo affidamento sulla disattenzione degli utenti e sulla loro ignoranza. Tuttavia, l’agenzia governativa statunitense National Cyber Security Center (NCSC) si è ora fatta conoscere, mettendo in guardia sui possibili rischi e pubblicando 10 consigli pratici per prevenire questi problemi. Allora guardiamoli insieme.

Potrebbe essere ti interessa

Aggiorna il sistema operativo e le applicazioni

Come abbiamo già accennato nell'introduzione, (e non solo) Apple cerca di correggere tempestivamente tutte le falle di sicurezza conosciute attraverso gli aggiornamenti. Da questo punto di vista è chiaro che per ottenere la massima sicurezza è necessario disporre sempre del sistema operativo più aggiornato, che garantisca quasi la massima protezione contro gli errori citati, che potrebbero altrimenti essere sfruttati. a vantaggio degli aggressori. Nel caso di un iPhone o iPad, puoi aggiornare il sistema tramite Impostazioni > Generali > Aggiornamento software.

Diffidare delle e-mail degli sconosciuti

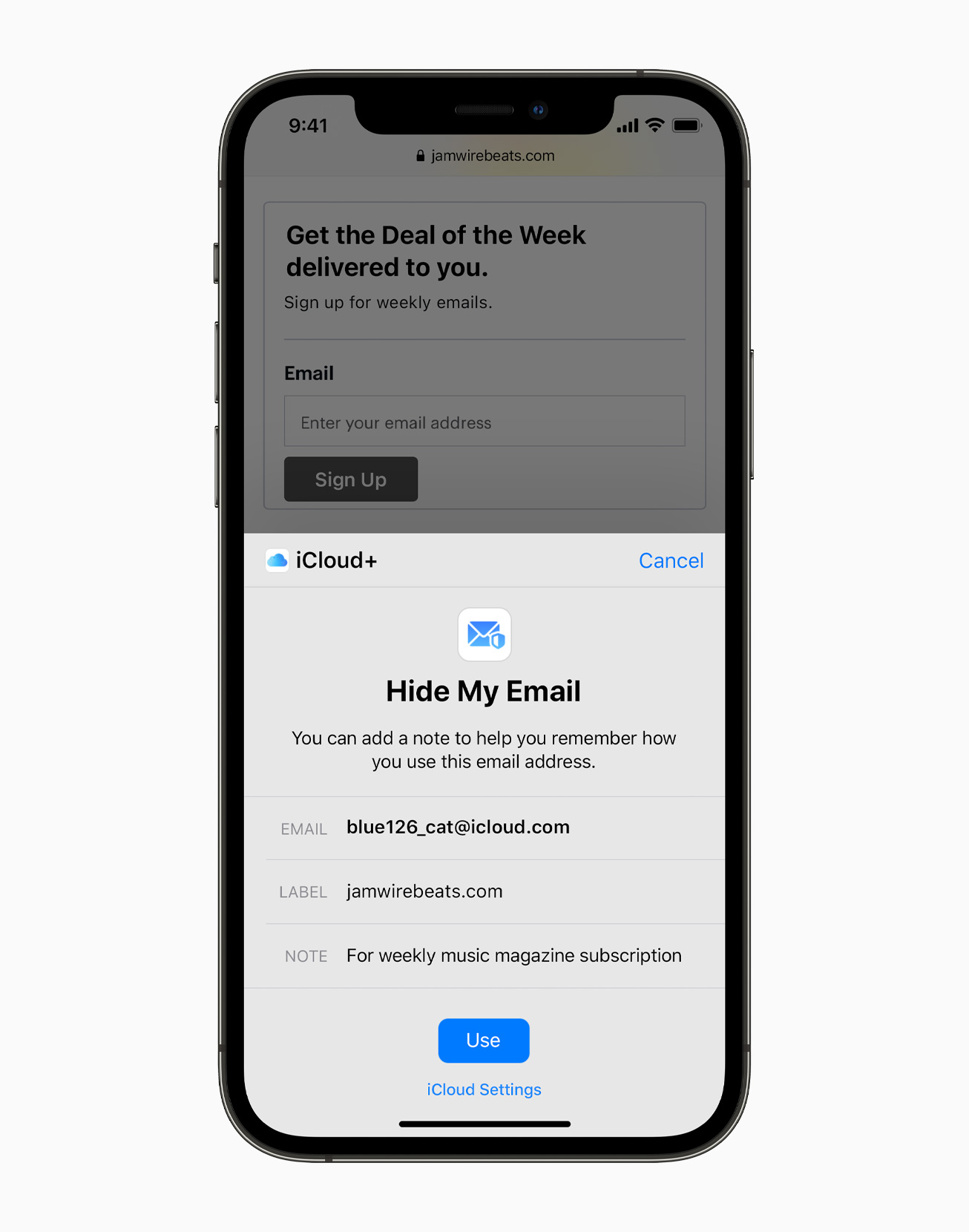

Se nella tua casella di posta arriva un'email da un mittente sconosciuto, dovresti sempre essere cauto. Al giorno d'oggi stanno diventando sempre più comuni i casi del cosiddetto phishing, in cui un utente malintenzionato si finge un'autorità verificata e cerca di estorcere informazioni sensibili - ad esempio numeri di carte di pagamento e altro - oppure può anche abusare dei dati degli utenti fidarsi e hackerare direttamente i loro dispositivi.

Attenzione ai collegamenti e agli allegati sospetti

Sebbene la sicurezza dei sistemi odierni sia a un livello completamente diverso rispetto, ad esempio, a dieci anni fa, ciò non significa che su Internet si sia sicuri al 100%. In alcuni casi, tutto ciò che devi fare è aprire un'e-mail, un collegamento o un allegato e all'improvviso il tuo dispositivo può essere attaccato. Non c'è quindi da meravigliarsi che si consiglia costantemente di non aprire nessuno degli elementi menzionati quando si tratta di e-mail e messaggi provenienti da mittenti sconosciuti. Potresti davvero rovinarti la vita.

Anche questo metodo è legato al già citato phishing. Spesso gli aggressori si spacciano per esempio per aziende bancarie, telefoniche o statali, che possono guadagnarsi la già citata fiducia. L'intera e-mail può sembrare seria, ma ad esempio il collegamento può portare a un sito Web non originale con un design praticamente descritto. Successivamente basta un attimo di disattenzione e improvvisamente si consegnano all'altra parte i dati di login e altre informazioni.

Controlla i collegamenti

Abbiamo già accennato a questo punto nel punto precedente. Gli aggressori possono inviarti un collegamento che a prima vista sembra del tutto normale. Tutto ciò che serve è lanciare una lettera e fare clic su di essa per reindirizzarti al sito Web dell'aggressore. Inoltre, questa pratica non è affatto complicata e se ne può facilmente abusare. I browser Internet utilizzano nella stragrande maggioranza dei casi i cosiddetti caratteri sans-serif, il che significa che, ad esempio, una L minuscola può essere sostituita con una I maiuscola senza che se ne accorga a prima vista.

Se trovi un collegamento dall'aspetto normale proveniente da un mittente sconosciuto, non dovresti assolutamente cliccarci sopra. Invece, è molto più sicuro aprire semplicemente il browser e visitare il sito nel modo tradizionale. Inoltre, nell'app Mail nativa su iPhone e iPad, puoi tenere il dito su un collegamento per vedere un'anteprima di dove va effettivamente il collegamento.

Riavvia il dispositivo di tanto in tanto

Potresti non aspettarti che il National Cyber Security Center degli Stati Uniti consigli di riavviare il tuo dispositivo di tanto in tanto. Tuttavia, questa procedura porta con sé diversi vantaggi interessanti. Non solo cancellerai la memoria temporanea e teoricamente aumenterai le prestazioni, ma allo stesso tempo potrai sbarazzarti di software pericoloso che teoricamente potrebbe dormire da qualche parte nella memoria temporanea. Questo perché alcuni tipi di malware "restano in vita" attraverso la memoria temporanea. Naturalmente, la frequenza con cui riavviare il dispositivo dipende interamente da te, poiché dipende da diversi fattori. NCSC consiglia almeno una volta alla settimana.

Proteggiti con una password

Al giorno d'oggi è estremamente facile proteggere il tuo dispositivo. Perché disponiamo di sistemi sofisticati come Touch ID e Face ID, che rendono molto più difficile violare la sicurezza. Lo stesso vale per i telefoni cellulari con sistema operativo Android, che si affidano principalmente al lettore di impronte digitali. Allo stesso tempo, proteggendo il tuo iPhone o iPad tramite un codice di blocco e un'autenticazione biometrica, crittograferai automaticamente tutti i dati sul tuo dispositivo. In teoria è praticamente impossibile accedere a questi dati senza (indovinare) la password.

Potrebbe essere ti interessa

Anche così, i dispositivi non sono infrangibili. Con attrezzature professionali e conoscenze adeguate, praticamente tutto è possibile. Anche se forse non vi imbatterete mai in una minaccia simile, dato che difficilmente sarete il bersaglio di attacchi informatici sofisticati, vale comunque la pena considerare se non sarebbe meglio rafforzare in qualche modo la sicurezza. In questo caso, si consiglia di scegliere una password alfanumerica più lunga, che può facilmente richiedere anni per essere decifrata, a meno che non si imposti il proprio nome o la stringa "123456".

Avere il controllo fisico sul dispositivo

Hackerare un dispositivo da remoto può essere piuttosto complicato. Ma è peggio quando un utente malintenzionato ottiene l'accesso fisico, ad esempio, a un determinato telefono, nel qual caso potrebbero bastare solo pochi istanti prima che possa hackerarlo o installare malware. Per questo motivo, l'ente governativo consiglia di prendersi cura del proprio dispositivo e, ad esempio, di assicurarsi che sia bloccato quando lo si mette su un tavolo, in tasca o in una borsa.

Inoltre, il Centro nazionale per la sicurezza informatica aggiunge che se, ad esempio, una persona sconosciuta dovesse chiederti se può chiamarti in caso di emergenza, potrai comunque aiutarla. Devi solo prestare la massima attenzione e, ad esempio, pretendere di digitare tu stesso il numero di telefono del destinatario e poi regalare il tuo telefono. Ad esempio, un iPhone di questo tipo può essere bloccato anche durante una chiamata attiva. In questo caso basta attivare la modalità altoparlante, bloccare il dispositivo con il pulsante laterale e poi tornare al portatile.

Utilizza una VPN affidabile

Uno dei modi migliori per mantenere la tua privacy e sicurezza online è utilizzare un servizio VPN. Sebbene un servizio VPN possa crittografare in modo abbastanza affidabile la connessione e mascherare la tua attività dal provider Internet e dai server visitati, è estremamente importante utilizzare un servizio verificato e affidabile. C'è un piccolo problema. In questo caso puoi praticamente nascondere la tua attività online, il tuo indirizzo IP e la tua posizione a quasi tutte le parti, ma il provider VPN ha comprensibilmente accesso a questi dati. Tuttavia, i servizi affidabili garantiscono di non memorizzare alcuna informazione sui propri utenti. Per questo motivo è anche opportuno decidere se pagare un extra per un fornitore verificato o provare un’azienda più affidabile che fornisce servizi VPN gratuitamente, ad esempio.

Potrebbe essere ti interessa

Disattiva i servizi di localizzazione

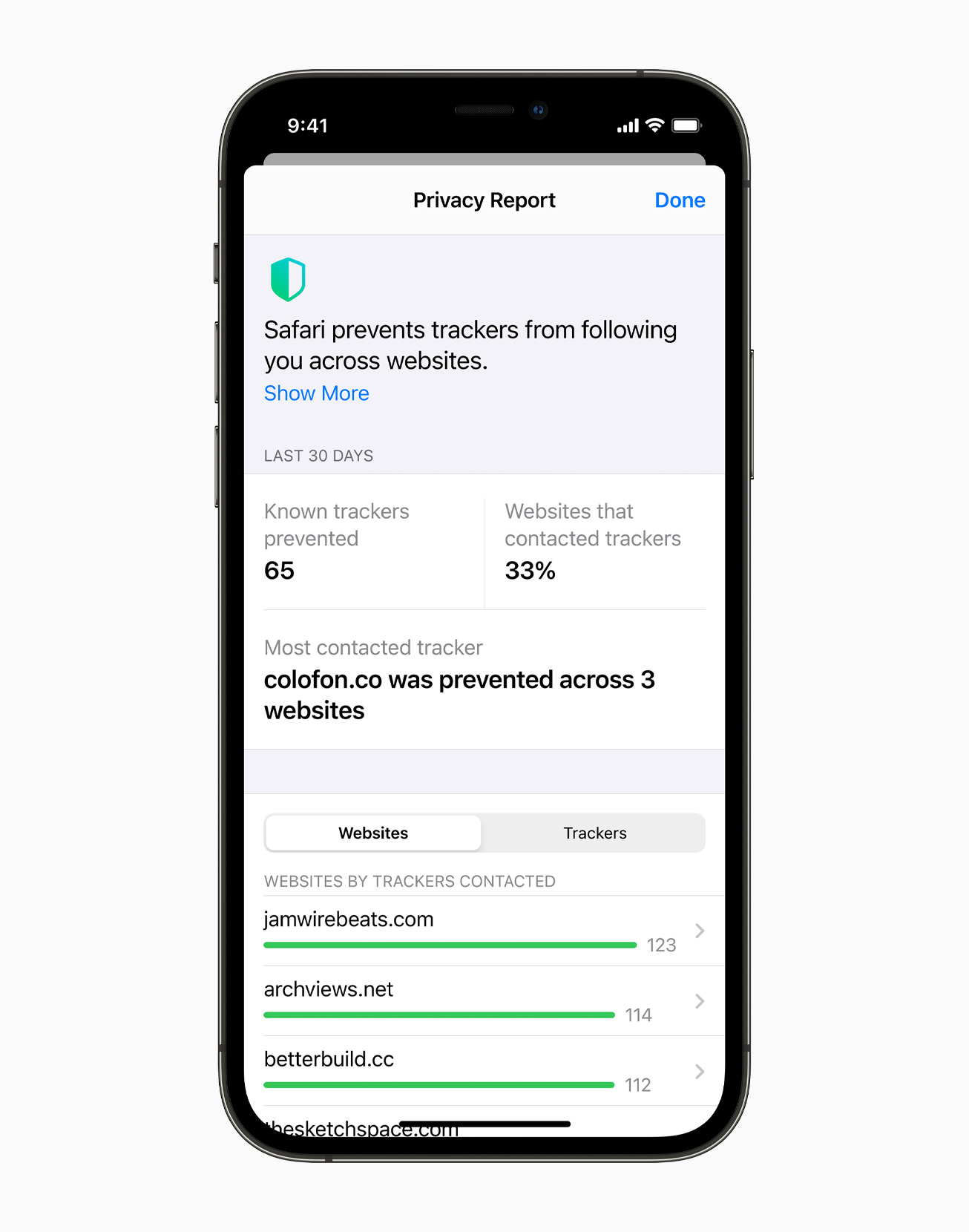

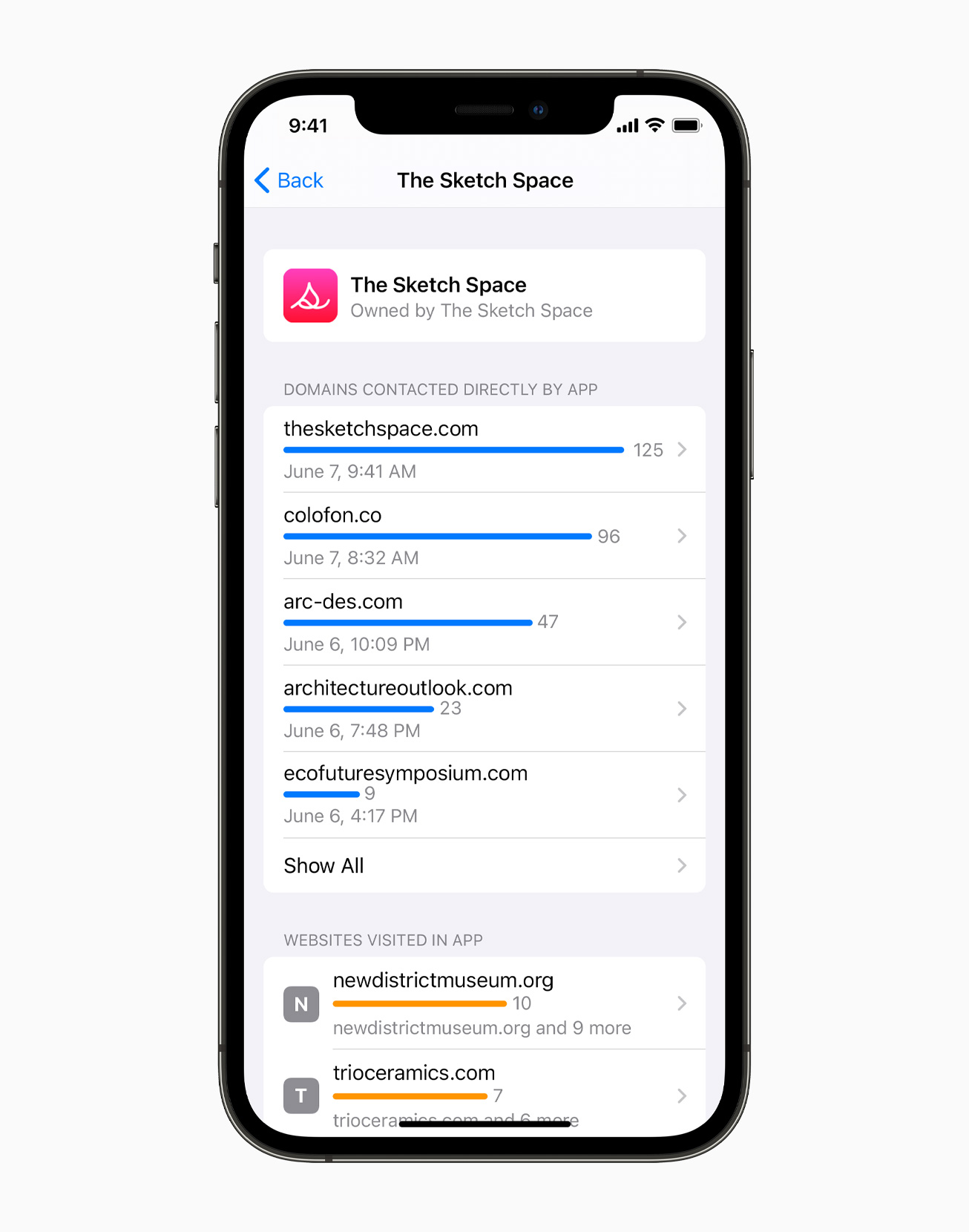

Le informazioni sulla posizione dell'utente sono estremamente preziose in una varietà di settori. Possono diventare un ottimo strumento per gli esperti di marketing, ad esempio per indirizzare la pubblicità, ma ovviamente interessano anche i criminali informatici. Questo problema è in parte risolto dai servizi VPN, che possono mascherare il tuo indirizzo IP e la tua posizione, ma sfortunatamente non a tutti. Sicuramente hai diverse app sul tuo iPhone con accesso ai servizi di localizzazione. Queste app possono quindi acquisire la posizione esatta dal telefono. Puoi rimuovere il loro accesso in Impostazioni > Privacy > Servizi di localizzazione.

Potrebbe essere ti interessa

Usa il senso comune

Come abbiamo già sottolineato più volte, praticamente nessun dispositivo è completamente resistente all'hacking. Allo stesso tempo, ciò non significa che sia qualcosa di eccessivamente semplice e ordinario. Grazie alle possibilità odierne è relativamente facile difendersi da questi casi, ma l'utente deve fare attenzione e usare soprattutto il buon senso. Per questo motivo, dovresti stare attento con le tue informazioni sensibili e, naturalmente, non cliccare su ogni collegamento che un autoproclamato principe nigeriano invia alla tua email.

Adam Kos

Adam Kos