Il localizzatore intelligente AirTag non è sul mercato da nemmeno due settimane ed è già stato violato. Di questo si è occupato l'esperto di sicurezza tedesco Thomas Roth, soprannominato Stack Smashing, che è riuscito a penetrare direttamente nel microcontrollore e successivamente a modificarne il firmware. L'esperto ha informato di tutto tramite post su Twitter. È stata proprio l'intrusione nel microcontrollore a permettergli di modificare l'indirizzo URL a cui poi fa riferimento l'AirTag in modalità smarrimento.

Sì!!! Dopo ore di tentativi (e di bricking di 2 AirTag) sono riuscito a entrare nel microcontrollore dell'AirTag! 🥳🥳🥳

/ cc @colinoflynn @LennertWo pic.twitter.com/zGALc2S2Ph

- stacksmashing (@ghidraninja) 8 Maggio 2021

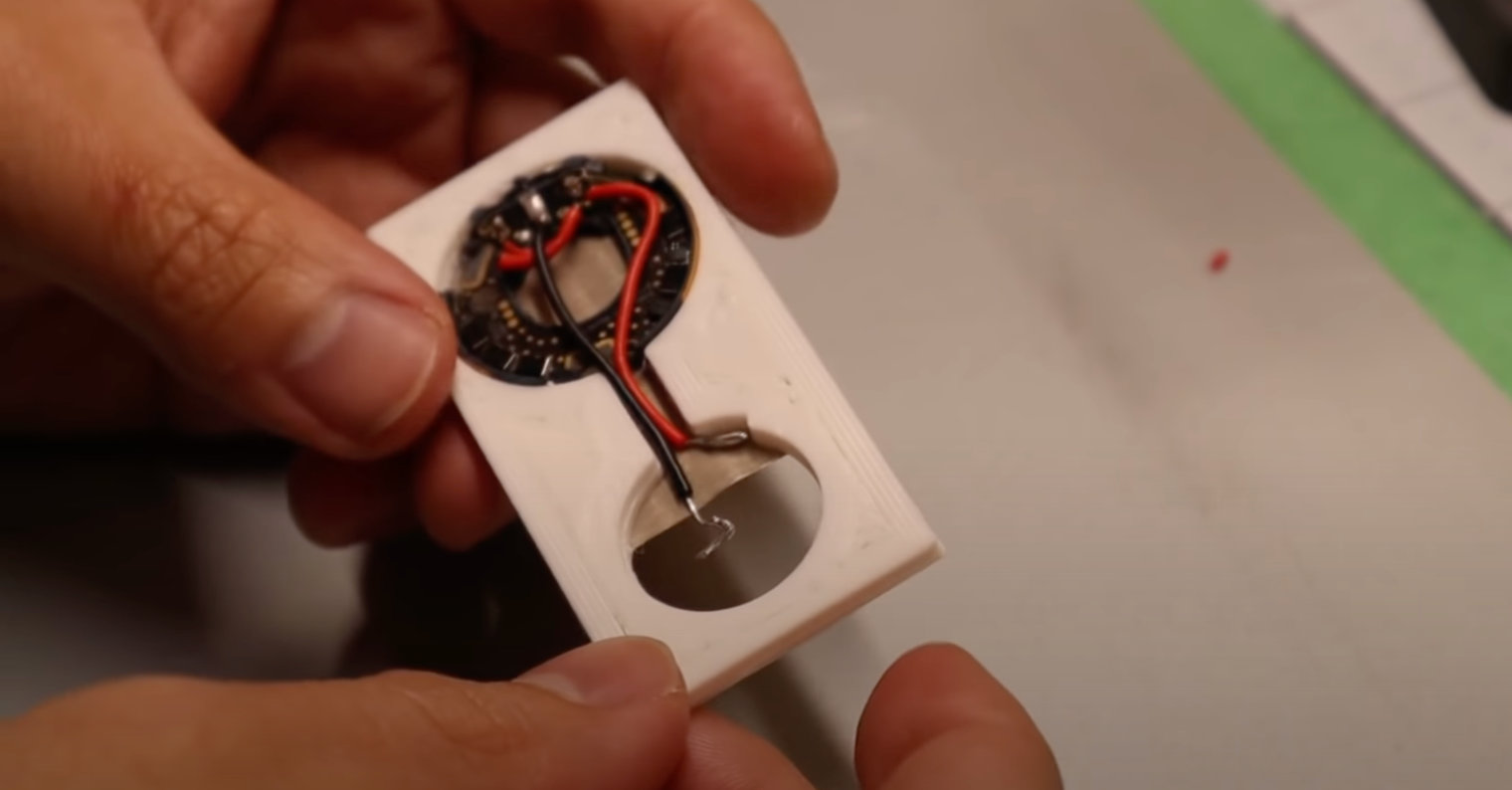

In pratica, funziona in modo che quando un localizzatore di questo tipo è in modalità smarrito, qualcuno lo trova e lo inserisce nel proprio iPhone (per la comunicazione tramite NFC), il telefono gli offrirà di aprire un sito web. Ecco come funziona normalmente il prodotto, quando successivamente fa riferimento alle informazioni inserite direttamente dal proprietario originale. Ad ogni modo, questa modifica consente agli hacker di scegliere qualsiasi URL. L'utente che successivamente trova l'AirTag può accedere a qualsiasi sito web. Roth ha anche condiviso un breve video su Twitter (vedi sotto) che mostra la differenza tra un AirTag normale e uno compromesso. Allo stesso tempo, non dobbiamo dimenticare di menzionare che l'accesso al microcontrollore è il più grande ostacolo alla manipolazione dell'hardware del dispositivo, cosa che comunque è stata fatta.

Naturalmente questa imperfezione è facilmente sfruttabile e può rivelarsi pericolosa nelle mani sbagliate. Gli hacker potrebbero utilizzare questa procedura ad esempio per il phishing, attirando dati sensibili delle vittime. Allo stesso tempo, apre le porte ad altri fan che ora possono iniziare a modificare l'AirTag. Al momento non è chiaro come Apple affronterà la situazione. Lo scenario peggiore è che il localizzatore modificato in questo modo sarà ancora perfettamente funzionante e non potrà essere bloccato da remoto nella rete Dov'è. La seconda opzione suona meglio. Secondo lei il colosso di Cupertino potrebbe rimediare a questo problema attraverso un aggiornamento del software.

Crea una rapida demo: AirTag con URL NFC modificato 😎

(Cavi utilizzati solo per l'alimentazione) pic.twitter.com/DrMIK49Tu0

- stacksmashing (@ghidraninja) 8 Maggio 2021

Potrebbe essere ti interessa

Solo una sensazione, una bolla inutilmente gonfiata. Ciò non ha un impatto significativo sullo scopo principale dell'AirTag. Non penso che dovremmo preoccuparci affatto di un attacco di massa ai nostri portachiavi.

E cosa ha ottenuto? Non vedo come potrebbe essere un bene per qualcuno.

Sì, è la famosa sicurezza di Apple :-(

Per me AirTag è un dispositivo completamente inutile! Ce ne sono molti altri sul mercato, con le stesse funzioni, e come bonus a un terzo del prezzo :-)